刷脸考勤进高校 网络与信息安全软件如何为智慧校园护航

广东多所高校相继引入‘刷脸考勤’系统,通过人脸识别技术实现课堂考勤自动化,一度在网络上引发热议。学生感叹‘再也没办法逃课了’,而校方则表示此举旨在提升教学管理效率、严肃课堂纪律。这一现象背后,不仅是校园管理的技术升级,更对支撑其运行的网络与信息安全软件开发提出了更高要求。

一、 刷脸考勤:效率与争议并存的技术应用

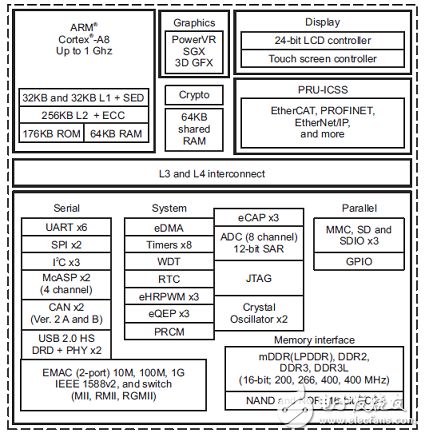

‘刷脸考勤’系统通常由前端采集设备(如教室摄像头)和后端管理平台构成。学生进入教室时,系统自动捕捉人脸图像,与预录的数据库进行比对,瞬间完成身份验证与考勤记录。其优势显而易见:

- 高效精准:替代传统点名,节省课堂时间,且避免代签舞弊。

- 数据联动:考勤数据可实时同步至教务系统,为教学评价、学业预警提供依据。

- 管理延伸:技术理论上可用于实验室准入、宿舍门禁、图书馆借阅等场景,构建一体化智慧校园。

其推行也伴随着对个人隐私、数据安全以及技术可靠性的讨论。如何确保海量敏感的生物识别信息不被泄露、滥用,成为各方关注的焦点。这恰恰将重任赋予了幕后的网络与信息安全软件。

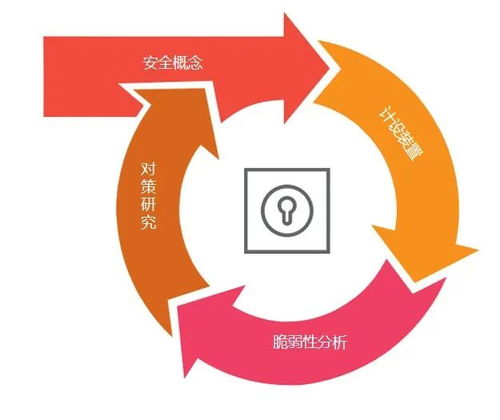

二、 安全基石:软件开发中的核心防护策略

支撑刷脸考勤系统稳定、安全运行,并非单一技术,而是一套综合的软件安全开发与管理体系。关键环节包括:

- 数据全生命周期加密:

- 采集与传输:采用端到端加密技术,确保人脸图像从采集设备传输至服务器的过程无法被窃听或篡改。

- 存储与处理:在服务器端,敏感的生物识别模板(通常为非可逆的特征码)需进行高强度加密存储。即使数据库被非法访问,也无法直接还原出原始人脸图像。

- 使用与销毁:严格设定数据访问权限,遵循最小必要原则。对于过期或非必要的学生数据,应有安全的销毁机制。

- 隐私保护技术集成:

- 去标识化处理:在满足考勤功能的前提下,软件可设计为不存储或传输完整的原始人脸图片,而是即时提取特征值后即删除原图。

- 联邦学习等先进技术:未来可探索在不多方集中原始数据的情况下进行模型训练与优化,进一步降低隐私风险。

- 系统安全与漏洞管理:

- 软件开发需遵循安全编码规范,并在上线前后进行严格的安全渗透测试与代码审计,防范SQL注入、跨站脚本等常见网络攻击。

- 建立持续的漏洞监测与应急响应机制,确保发现隐患后能快速修复。

- 合规与权限管控:

- 软件设计必须符合《个人信息保护法》《数据安全法》等法律法规,明确数据收集、使用的目的、范围和方式,并保障学生的知情权与同意权。

- 建立细粒度的访问控制模型,确保只有授权管理人员才能接触相应级别的数据,并记录所有数据访问日志,实现可追溯。

三、 平衡之道:技术、制度与人文的协同

技术是工具,其价值发挥取决于如何使用。要让‘刷脸考勤’这类智慧校园应用行稳致远,需构建三位一体的保障体系:

- 技术持续进化:网络安全与信息安全软件开发商必须将安全与隐私保护内置于开发初始阶段(Security & Privacy by Design),并持续跟踪最新威胁,更新防护策略。

- 制度严密配套:高校需制定专门的生物识别信息管理办法,明确责任部门、使用规范、保存期限及安全事件应急预案,并接受监督。

- 人文关怀落地:在提升管理效率的学校应关注技术应用对学生心理的影响,畅通反馈渠道。技术应用于教育,最终目的是服务于‘育人’,而非简单的‘管控’。

广东高校的‘刷脸考勤’实践,是教育信息化浪潮中的一个缩影。它所带来的‘无法逃课’的感叹,终将随着校园生活的适应而淡化,但其背后关于海量个人生物信息如何被安全守护的课题,却长久而严峻。这既是对高校管理智慧的考验,更是对广大网络与信息安全软件开发者的鞭策——只有筑起牢不可破的技术与制度防火墙,智慧校园的便捷才能真正令人安心,技术进步也才能更好地与教育初心同频共振。

如若转载,请注明出处:http://www.xadnssm1.com/product/52.html

更新时间:2026-05-30 08:49:51